Risiko für die Gesellschaft

| Bei der Nutzung des Internets ist nicht nur der Einzelne/die Einzelne Risiken ausgesetzt, mit Hilfe des Internets gelingt es auch, die öffentliche Meinung zu beeinflussen und eine Überwachung der Menschen zu veranlassen (Big Brother). |

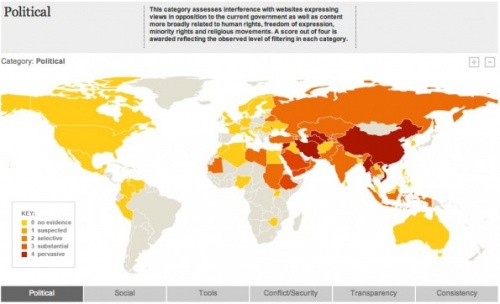

Internetzensur

Google ist wohl die bekannteste und beliebteste Suchmaschine. Über eine Milliarde Seiten werden abgefragt und über 90 % aller Suchanfragen können mit Google abgedeckt werden. Informationen jeglichen Inhalts können abgerufen werden, sodass es jedermann möglich ist, sich zu jedem Thema umfassend zu informieren, Pro und Contras zu erwägen etc. Obwohl Google seine Dienste weltweit anbietet, ist diese umfassende Informationsmöglichkeit nur in den westlichen Industriestaaten gegeben. So unterliegt das Internet in China beispielsweise einer umfassenden Zensur (Great Firewall). Kritische Veröffentlichungen im Internet werden unterbunden. Dies geht sogar so weit, dass beispielsweise viele Journalisten wegen ihrer Publikationen in Haft genommen wurden. Unternehmen, die in diesem Land tätig sein möchten, unterliegen ebenfalls dieser Zensur. Diese Filterung der Inhalte wird allerdings nicht nur von Google unterstützt, sondern alle Suchanbieter, die im Reich der Mitte tätig sind, halten sich an diese Richtlinien. Als Alternative gäbe es nur, auf die Bereitstellung dieser Dienste in diesen Ländern ganz zu verzichten. Auf diese Weise wird der Grundgedanke einer umfassenden Informationsfreiheit des Internets unterwandert. Aber auch in den westlichen Industriestaaten keimt immer wieder die Diskussion auf, Seiten mit dubiosen Inhalten, insbesondere Kinderpornografie, zu sperren. Das, was in dieser Angelegenheit sicher eine gute Sache ist, gilt es jedoch zu überlegen, inwieweit damit diesen kriminellen Machenschaften tatsächlich Einhalt geboten werden kann bzw. auch, wo die Grenzen gesetzt werden, sodass nicht aus Versehen unschuldige Website-Betreiber auf solch eine schwarze Liste gesetzt werden.

In Österreich wurden auch bereits Netzsperren durchgeführt. Die Filmbranche hat sich zur Sperrung von Piraterie-Webseiten durchgesetzt. Technisch wird bei den Providern angesetzt, die entweder einen DNS-Filter einsetzen oder die IP-Adresse sperren.

Überwachung im Internet

Die Dienste, die im Internet angeboten werden, werden immer umfassender und bieten den Usern allen erdenklichen Komfort. Web-Cams laden zum Besuch von Touristenzentren via Internet ein, Handys können geortet werden und Navigationsgeräte werden immer mehr zur Selbstverständlichkeit. Durch diese Möglichkeiten wird die Privatsphäre der Menschen allerdings immer mehr ausgehöhlt.

Videoüberwachung und Satellitenbilder

So wird beispielsweise in London fast die gesamte Stadt mittels Videokameras (CCTV- Closed-Circuit Television) überwacht. Jede größere Kreuzung, jeder U-Bahnschacht und Eingänge von Supermärkten und Bürogebäuden werden gefilmt. Was einerseits ein Mittel zur Bekämpfung von Kriminalität darstellt, ist auf der anderen Seite natürlich sehr kritisch zu hinterfragen, da auf diese Weise einer Überwachungsgesellschaft natürlich Tür und Tor geöffnet sind.

Google Earth und Google Street View bieten die Möglichkeit, die ganze Welt über das Internet kennenzulernen. Ohne selbst vor Ort zu sein, kann man über Landschaften fliegen und durch Straßen von Städten spazieren. Von vielen Städten sind bereits hochaufgelöste Bilder zu sehen, sodass sich selbst Details von Sehenswürdigkeiten betrachten lassen. Diese Dienste bergen jedoch auch Gefahren. Oft sind Personen auf den Bildern zu erkennen, was im Grunde genommen das Persönlichkeitsrecht des Einzelnen verletzt. Genauso können diese Bilder auch von Einbrechern und Terroristen missbraucht werden. Statt sich vor Ort ein Bild über Gelände und Häuser zu machen, können Einbruchspläne nun bequem über Internet erstellt werden. Daher ist Google auch dazu übergegangen von kritischen Gegenden nur unscharfe Bilder zur Verfügung zu stellen. Beispielsweise wurde das Dach des Weißen Hauses zum Schutz des Präsidenten nachträglich geschwärzt.

Von Österreich gibt es keine hochauflösenden Bilder in Google Street View, da es nach Streitigkeiten zwischen heimischen Datenschützern und Google zum Abbruch des Projekts kam und Google nicht bereit war, strengere Auflagen der Datenschutzbehörde zu akzeptieren.

GPS

Fahrzeuge, die mit GPS-Geräten ausgestattet sind, lassen sich via Satellit orten. Wird ein Fahrzeug gestohlen, kann so sehr leicht der Standort ermittelt werden. Solch ein Gerät ist aber auch ideal für Tourengeher und Schifahrer. Passiert etwas, können die Personen problemlos geortet werden. Dies heißt aber auch, dass Vorgesetzte immer Bescheid wissen, wo sich ihre Mitarbeiter gerade befinden, wird ein GPS-Gerät für den Fuhrpark eines Unternehmens verwendet. Es reicht aus, sich ins Internet einzuloggen; dadurch besteht auch die Möglichkeit mit dem Mitarbeiter auf diesem Wege zu kommunizieren.

RFID

RFID (Radio Frequency Identification) ist eine berühungslose Kommunikationstechnik, die zur Übertragung der Daten Radiowellen benutzt. Sichtkontakt ist dabei nicht notwendig. Für die Übertragung wird auf der einen Seite ein sog. Transponder (oder TAG) benötigt, auf den die Daten gespeichert werden (Mikrochip + Antenne) und auf der anderen Seite ein Lese-/Schreibgerät.

Es wird zwischen aktiven und passiven Transpondern unterschieden. Passive Transponder erhalten ihre Energie durch das Lesegerät, aktive Transponder verfügen über eine eigene Spannungsversorgung.

Ein großer Anwendungsbereich der RFID-Technik ist die Logistik. Waren können mit RFID-Chips ausgestattet werden, um alle Informationen zu dieser Ware darauf speichern. Im Unterschied zum Barcode, der nur Identifikationsmerkmale enthält, können diese Funkchips nicht nur die Information enthalten, um welche Art des Produkts, sondern auch um welches Produkt welcher Firma es sich handelt. Es lässt sich nachvollziehen, wann dieses Produkt das Werk verlassen hat, wo es zwischengelagert wurde und wo es gekauft wurde. Die Chips sind beschreibbar, es lassen sich daher auch nachträglich Daten speichern, selbst wenn das Produkt bereits auf Reisen ist. Es wird nicht wie beim Barcode, jedes gleichartige Produkt einer Marke mit dem gleichen Zahlencode gekennzeichnet, sondern es kann jedes einzelne Produkt individuell mit einem einzigartigen Code erfasst werden. Ein weiterer Vorteil dieser Technologie ist, dass das Funksignal bis zu mehreren hundert Meter gesendet werden kann.

NFC (Near Field Communikation) stellt eine Spezialform der RFID-Technik dar. Auch hier werden Daten berührungslos übertragen, allerdings nur bis zu einer Reichweite von max. 10 cm. Bei RFID werden die Daten vom Lese-/Schreibgerät auf den Transponder übertragen, bei der NFC-Technik können die Geräte auch untereinander kommunizieren (z.B. Kassa und NFC-Handy). Das heißt, das Lesegerät fungiert auch als Transponder.

Weitere Anwendungsbereiche:

- Warenetikett oder Diebstahlsicherung der Waren im Verkauf

- Kundenkarten

- Tieridentifikation

- Leihbüchereien

- Zutrittssysteme

- Parksysteme

- bargeldlose Bezahlsysteme

- Schipässe

- Inventarisierung

So vielfältig die Möglichkeiten dieser RFID-Chips sind, so können sie theoretisch auch missbraucht werden, um einen gläsernen Menschen zu generieren. Firmen könnten den Chip nutzen, um das Kaufverhalten ihrer Kunden zu ermitteln. Da die Chips so klein sind, lassen sie sich theoretisch an allen Gegenständen, sogar Kleidung, befestigen, ohne dass die betreffende Person etwas davon merkt. So könnte jede Handlung einer Person verfolgt und aufgezeichnet werden.

Big Data

Der englischsprachige Begriff Big Data bezeichnet Datenmengen, welche

- zu groß oder

- zu komplex oder

- zu schnelllebig oder

- zu schwach strukturiert

sind, um sie mit manuellen und klassischen Methoden der Datenverarbeitung auszuwerten. Big Data arbeitet mit großen, unstrukturierten Datenmengen, analysiert diese und wertet sie aus. Als Quellen dienen soziale Netzwerke, Daten von Behörden und Firmen, aber auch von Aufzeichnungen von Überwachungssystemen. Auch private Daten fließen immer wieder mit ein. Hier ist es allerdings wichtig, dass diese anonymisiert ausgewertet werden, um nicht das Persönlichekitsrecht des Einzelnen zu gefährden.[4]

In vielen Branchen ist es bereits selbstverständlich, große Datenmengen auszuwerten, um zu neuen Erkenntnissen zu kommen bzw. mehr über ihre Zielgruppe zu lernen, um angepasste Lösungen zu entwickeln. Big Data kann die Wettbewerbsfähigkeit eines Unternehmens erhöhen, allerdings birgt es auch Risken.

Anwendungsgebiete von Big Data:[5]

- Echtzeitauswertung von Webstatistiken und Anpassung von Online-Werbemaßnahmen

- Entdeckung von Unregelmäßigkeiten bei Finanztransaktionen

- Auswertung von Datenströmen aus Sensoren (Produktionsmonitoring, M2M Kommunikation)

- Erkennen von Zusammenhängen in der medizinischen Diagnostik, z.B. in der personalisierten Medizin zum Finden individueller Therapiemöglichkeiten

Bei Big Data verschwimmen häufig die Grenzen von personenbezogenen und nicht-personenbezogenen Daten. Nicht-personalisierte Daten können oft auch wieder auf einzelne Personen zurückgeführt werden.[6] Werden die Daten nicht genügend anonymisiert, kann die Privatsphäre des Einzelnen bedroht sein, der Datenschutz muss auf jeden Fall gewährleistet sein. Schutz vor Diskriminierung und Manipulation muss ebenso gesichert sein.

Literatur

Quellen

- ↑ http://www.landkartenindex.de/weltatlas/?p=117

- ↑ http://www.tagnology.com/rfid/was-ist-rfid.html

- ↑ https://electrosome.com/rfid-radio-frequency-identification/

- ↑ https://de.wikipedia.org/wiki/Big_Data

- ↑ http://www.enzyklopaedie-der-wirtschaftsinformatik.de/lexikon/daten-wissen/Datenmanagement/Datenmanagement--Konzepte-des/Big-Data

- ↑ https://www.bmbf.de/de/big-data-management-und-analyse-grosser-datenmengen-851.html

Weiterführende Links

Zitiervorschlag

Pürstinger in Höller, Informationsverarbeitung, Risiko für die Gesellschaft (mussswiki.idb.edu/ivwiki)

![Funktionsweise der RFID-Technologie [2]](/ivwiki/images/thumb/1/1e/Rfid.png/300px-Rfid.png)

![RFID-Tag [3]](/ivwiki/images/thumb/9/9f/Rfid.jpg/121px-Rfid.jpg)